Clé privée vs clé publique : comprendre les fondamentaux de la cryptographie

📋 En bref (TL;DR)

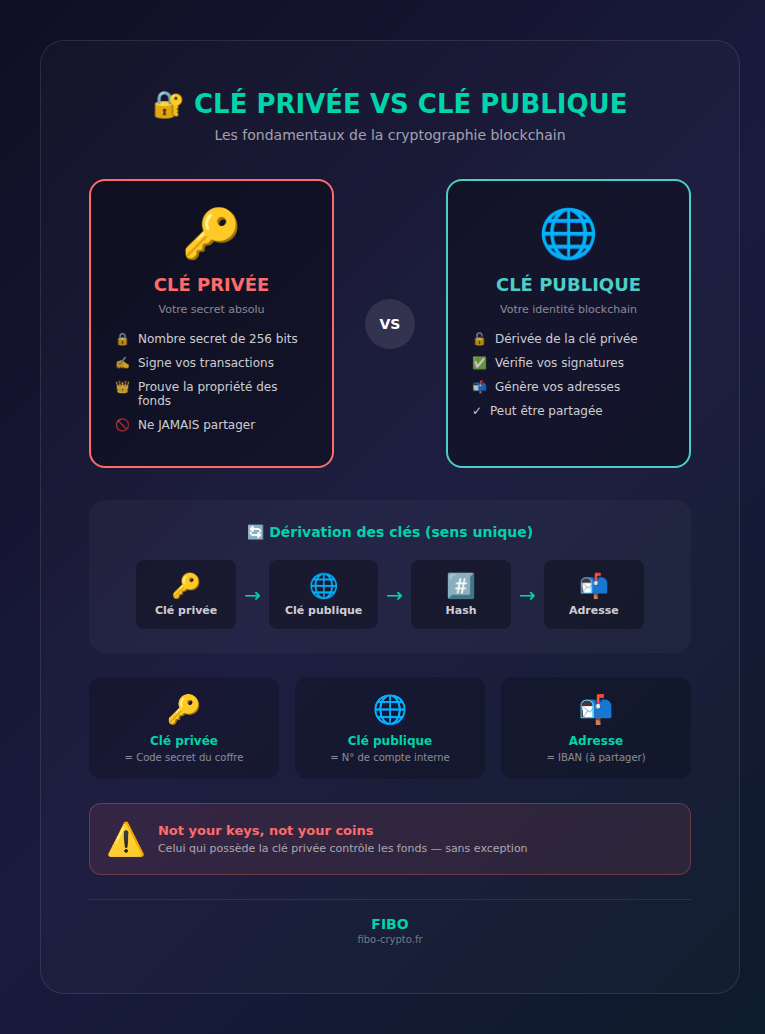

- Clé privée : nombre secret de 256 bits qui prouve la propriété de vos cryptos et permet de signer les transactions — ne jamais la partager

- Clé publique : dérivée mathématiquement de la clé privée, elle génère vos adresses de réception et peut être partagée librement

- Relation à sens unique : on peut calculer la clé publique depuis la clé privée, mais l’inverse est mathématiquement impossible (2²⁵⁶ combinaisons)

- Analogie bancaire : clé privée = code secret du coffre, clé publique = numéro de compte, adresse = IBAN

- Règle d’or : « Not your keys, not your coins » — celui qui possède la clé privée contrôle les fonds, sans exception ni recours

Derrière chaque transaction crypto se cache un système cryptographique élégant : la cryptographie asymétrique. Ce système repose sur une paire de clés — privée et publique — qui permet de sécuriser vos fonds sans avoir besoin d’une banque ou d’un intermédiaire de confiance.

Comprendre la différence entre ces deux clés est fondamental pour tout utilisateur de blockchain. C’est la base de la souveraineté financière que promettent les cryptomonnaies.

Qu’est-ce que la cryptographie asymétrique ?

La cryptographie asymétrique est un système où deux clés différentes sont mathématiquement liées : ce qui est chiffré avec l’une ne peut être déchiffré qu’avec l’autre. Contrairement à la cryptographie symétrique (une seule clé partagée), elle permet des échanges sécurisés sans jamais révéler de secret commun.

Dans le contexte des cryptomonnaies :

- La clé privée signe les transactions (prouve que vous autorisez le transfert)

- La clé publique permet à quiconque de vérifier cette signature

Ce système a été inventé dans les années 1970 (Diffie-Hellman, RSA) et constitue aujourd’hui le fondement de la sécurité sur Internet (HTTPS, emails chiffrés) et des blockchains.

La clé privée : votre secret absolu

Une clé privée est un nombre aléatoire de 256 bits qui constitue la preuve ultime de propriété de vos cryptomonnaies. Celui qui possède la clé privée contrôle les fonds associés — sans exception, sans recours.

Format d’une clé privée

Une clé privée Bitcoin ou Ethereum ressemble à ceci :

0x4c0883a69102937d6231471b5dbb6204fe512961708279b7d1e2b4df7c9b3e8aC’est un nombre hexadécimal de 64 caractères (256 bits). L’espace des possibilités est astronomique : 2²⁵⁶ combinaisons, soit plus que le nombre d’atomes dans l’univers observable.

À quoi sert la clé privée ?

- Signer des transactions : prouver que vous autorisez un transfert

- Prouver la propriété : démontrer que vous contrôlez une adresse

- Dériver la clé publique : générer mathématiquement votre identité publique

Règles de sécurité absolues

- 🚫 Ne jamais la partager avec quiconque

- 🚫 Ne jamais la stocker en ligne (cloud, email, photo)

- 🚫 Ne jamais la saisir sur un site web ou un formulaire

- ✅ La sauvegarder via une seed phrase sur support physique

La clé publique : votre identité blockchain

La clé publique est dérivée mathématiquement de la clé privée via une fonction à sens unique (courbe elliptique ECDSA). Elle peut être partagée librement car il est impossible de retrouver la clé privée à partir d’elle.

De la clé publique à l’adresse

En pratique, vous ne manipulez pas directement votre clé publique. Elle subit des transformations (hash SHA-256, RIPEMD-160) pour devenir une adresse plus courte et plus pratique :

Clé privée → Clé publique → Hash → AdresseExemples d’adresses :

- Bitcoin :

1A1zP1eP5QGefi2DMPTfTL5SLmv7DivfNa - Ethereum :

0x742d35Cc6634C0532925a3b844Bc9e7595f...

Analogie bancaire

| Concept crypto | Équivalent bancaire |

|---|---|

| Clé privée | Code secret + signature |

| Clé publique | Numéro de compte interne |

| Adresse | IBAN (ce que vous partagez) |

La relation mathématique entre les clés

La clé publique est calculée depuis la clé privée via une multiplication sur courbe elliptique (ECDSA secp256k1 pour Bitcoin). Cette opération est facile dans un sens, mais mathématiquement impossible à inverser avec la technologie actuelle.

Fonction à sens unique

- Clé privée → Clé publique : instantané (quelques millisecondes)

- Clé publique → Clé privée : impossible (prendrait des milliards d’années)

Cette asymétrie est le fondement de toute la sécurité blockchain. Même les ordinateurs quantiques les plus puissants envisagés ne pourraient pas casser cette protection dans un avenir prévisible (les blockchains préparent néanmoins des algorithmes « quantum-resistant »).

Vérification des signatures

Quand vous signez une transaction avec votre clé privée, n’importe qui peut vérifier cette signature avec votre clé publique :

- Vous créez une transaction : « Envoyer 1 BTC à l’adresse X »

- Vous signez avec votre clé privée (opération secrète)

- Le réseau vérifie avec votre clé publique que la signature est valide

- Si valide, la transaction est acceptée et diffusée

Le rôle du wallet

Un wallet (portefeuille) est simplement un logiciel qui stocke vos clés privées et facilite leur utilisation pour signer des transactions. Il ne « contient » pas vos cryptos — celles-ci restent sur la blockchain.

Types de wallets

- Hot wallets (MetaMask, Trust Wallet) : clés stockées sur un appareil connecté à Internet

- Cold wallets (Ledger, Trezor) : clés stockées sur un appareil déconnecté

- Paper wallets : clés imprimées sur papier

- Custodial wallets (exchange) : l’entreprise détient vos clés (vous n’êtes pas vraiment propriétaire)

Le dicton crypto « Not your keys, not your coins » résume l’importance de contrôler ses propres clés privées.

Bonnes pratiques de sécurité

La sécurité de vos cryptos dépend entièrement de la protection de vos clés privées.

✅ Ce qu’il faut faire

- Utiliser un hardware wallet pour les montants importants

- Sauvegarder sa seed phrase sur support physique (métal idéalement)

- Vérifier les adresses avant chaque transaction

- Utiliser des mots de passe forts et uniques

- Activer l’authentification à deux facteurs (2FA)

🚫 Ce qu’il ne faut jamais faire

- Partager sa clé privée ou seed phrase

- Stocker ses clés dans le cloud ou par email

- Cliquer sur des liens suspects demandant de « connecter » son wallet

- Signer des transactions sans comprendre ce qu’elles font

📚 Glossaire

- Clé privée : Nombre secret de 256 bits qui prouve la propriété de vos cryptomonnaies et permet de signer les transactions. Ne doit jamais être partagée.

- Clé publique : Clé dérivée mathématiquement de la clé privée, utilisée pour générer des adresses et vérifier les signatures. Peut être partagée.

- Adresse : Identifiant court dérivé de la clé publique, utilisé pour recevoir des cryptomonnaies. Équivalent d’un IBAN.

- Cryptographie asymétrique : Système cryptographique utilisant une paire de clés (privée/publique) mathématiquement liées.

- ECDSA : Elliptic Curve Digital Signature Algorithm. Algorithme de signature numérique utilisé par Bitcoin et Ethereum.

- Seed phrase : Suite de 12 ou 24 mots permettant de régénérer toutes vos clés privées. À sauvegarder sur support physique.

- Wallet : Logiciel ou appareil qui stocke vos clés privées et facilite la signature de transactions.

- Hot wallet : Portefeuille connecté à Internet (MetaMask, Trust Wallet). Pratique mais plus vulnérable.

- Cold wallet : Portefeuille déconnecté d’Internet (Ledger, Trezor). Plus sécurisé pour les gros montants.

- Custodial : Service où un tiers (exchange) détient vos clés privées en votre nom. Vous n’êtes pas vraiment propriétaire.

Questions fréquentes

Quelle est la différence entre clé privée et seed phrase ?

La seed phrase (phrase de récupération) est une suite de 12 ou 24 mots qui permet de régénérer toutes vos clés privées. C’est une représentation humainement lisible de votre clé maître. Protéger sa seed phrase revient à protéger toutes ses clés privées.

Peut-on retrouver une clé privée à partir de l'adresse ?

Non, c’est mathématiquement impossible avec la technologie actuelle. L’adresse est dérivée de la clé publique via des fonctions de hachage (SHA-256, RIPEMD-160) qui sont irréversibles. Même les futurs ordinateurs quantiques ne devraient pas pouvoir inverser ce processus.

Que se passe-t-il si je perds ma clé privée ?

Si vous perdez votre clé privée et n’avez pas de sauvegarde (seed phrase), vos fonds sont définitivement perdus. Personne — ni vous, ni un support technique, ni un gouvernement — ne peut récupérer des cryptos sans la clé privée correspondante. C’est pourquoi la sauvegarde est cruciale.

Est-il sûr de partager mon adresse publique ?

Oui, c’est conçu pour ça. Votre adresse publique est comme un IBAN : elle permet de recevoir des fonds mais ne donne aucun accès à vos cryptos. En revanche, partager votre adresse rend vos transactions traçables sur la blockchain (pseudonymat, pas anonymat).

Pourquoi dit-on 'Not your keys, not your coins' ?

Cette expression rappelle que si vous laissez vos cryptos sur un exchange (wallet custodial), c’est l’exchange qui détient vos clés privées. En cas de faillite, hack ou gel des fonds, vous pourriez tout perdre. Seule la possession de vos clés privées vous rend vraiment propriétaire.

📰 Sources

Cet article s'appuie sur les sources suivantes :

- Bitcoin Developer Documentation – Keys

- Ethereum Yellow Paper

- NIST Digital Signature Standard (DSS)

- Mastering Bitcoin – Andreas Antonopoulos

Comment citer cet article : Fibo Crypto. (2026). Clé privée vs clé publique : comprendre les fondamentaux de la cryptographie. Consulté le 17 mars 2026 sur https://fibo-crypto.fr/blog/cle-privee-cle-publique-cryptographie